Le premier pirate électronique

C’est lors d’une démonstration du

télégraphe en 1903[1] ,

que le public assista à la première attaque cyber connue : des insultes

envoyées par Nevil Maskelyne, un magicien frustré par les brevets de Marconi

qui limitaient son utilisation de cette technologie. Il lui a suffit d’émettre

sur les fréquences utilisées par la télégraphie, aucun système de cryptage ne

venant empêcher l’envoi d’un message non désiré.

télégraphe en 1903[1] ,

que le public assista à la première attaque cyber connue : des insultes

envoyées par Nevil Maskelyne, un magicien frustré par les brevets de Marconi

qui limitaient son utilisation de cette technologie. Il lui a suffit d’émettre

sur les fréquences utilisées par la télégraphie, aucun système de cryptage ne

venant empêcher l’envoi d’un message non désiré.

Nevil Maskelyne

A partir des années 1950, ce sont

les réseaux téléphoniques qui sont visés, notamment pour obtenir des

communications gratuites. Les pirates (dont les futurs fondateurs d’Apple)

utilisent des fréquences spécifiques, qui permettent de commander les

commutateurs[2]. La

sécurité était alors limitée, certaines de ces fréquences s’obtenant avec

un sifflet trouvé dans un paquet de céréales !

les réseaux téléphoniques qui sont visés, notamment pour obtenir des

communications gratuites. Les pirates (dont les futurs fondateurs d’Apple)

utilisent des fréquences spécifiques, qui permettent de commander les

commutateurs[2]. La

sécurité était alors limitée, certaines de ces fréquences s’obtenant avec

un sifflet trouvé dans un paquet de céréales !

John

« Captain Crunch » Draper

« Captain Crunch » Draper

Les débuts du code malveillant

Le premier cas code malicieux est

le programme Creeper[3]

en 1971, qui se propageait de machine en machine en signant son passage. Il a

été suivi de la création du premier antivirus[4].

le programme Creeper[3]

en 1971, qui se propageait de machine en machine en signant son passage. Il a

été suivi de la création du premier antivirus[4].

La cyber-sécurité est passée d’un

jeu à une menace diffuse avec le développement de l’accès aux machines à distance.

Dans les années 80, les premiers vols de données font l’objet de condamnations

aux Etats-Unis[5]. En

1983, le film War Games met en scène un adolescent qui pénètre des systèmes

informatiques – de celui qui conserve ses (médiocres) résultats scolaires au

système de lancement des missiles nucléaires. Il utilise pour cela son modem[6]

et profite de la faiblesse des protections d’accès (absence de système bloquant

l’accès au bout de plusieurs mots de passe infructueux).

jeu à une menace diffuse avec le développement de l’accès aux machines à distance.

Dans les années 80, les premiers vols de données font l’objet de condamnations

aux Etats-Unis[5]. En

1983, le film War Games met en scène un adolescent qui pénètre des systèmes

informatiques – de celui qui conserve ses (médiocres) résultats scolaires au

système de lancement des missiles nucléaires. Il utilise pour cela son modem[6]

et profite de la faiblesse des protections d’accès (absence de système bloquant

l’accès au bout de plusieurs mots de passe infructueux).

Le trafic de logiciels piratés

A partir des années 80 et 90, des

groupes présents sur plusieurs continents proposent des serveurs de

téléchargement et des services de distribution postale de jeux piratés[7].

groupes présents sur plusieurs continents proposent des serveurs de

téléchargement et des services de distribution postale de jeux piratés[7].

Ces flux d’échanges de logiciels s’accompagnent

des premières propagations de virus à grande échelle. Les outils des pirates deviennent

plus sophistiqués : logiciels enlevant automatiquement certaines des

protections les plus complexes, outils permettant d’interrompre le

fonctionnement de l’ordinateur et d’analyser ou copier le contenu de sa mémoire…

des premières propagations de virus à grande échelle. Les outils des pirates deviennent

plus sophistiqués : logiciels enlevant automatiquement certaines des

protections les plus complexes, outils permettant d’interrompre le

fonctionnement de l’ordinateur et d’analyser ou copier le contenu de sa mémoire…

En 1989, le ransomware

« AIDS » apparaît, le premier du genre, créé par l’étrange Dr. Popp[8].

Il se propage sur une disquette de sensibilisation au virus du Sida, et l’essai

est plutôt raté : l’auteur est identifié (la clef de décryptage, identique à la

clef de cryptage était son nom), des logiciels de décryptage apparaissent et il

n’est pas sur qu’une seule victime ait envoyé au Panama les 189$ par voie

postale exigés par le logiciel.

« AIDS » apparaît, le premier du genre, créé par l’étrange Dr. Popp[8].

Il se propage sur une disquette de sensibilisation au virus du Sida, et l’essai

est plutôt raté : l’auteur est identifié (la clef de décryptage, identique à la

clef de cryptage était son nom), des logiciels de décryptage apparaissent et il

n’est pas sur qu’une seule victime ait envoyé au Panama les 189$ par voie

postale exigés par le logiciel.

Pendant ce temps, la protection

contre le piratage s’organise également, les dispositifs anti-copie[9]

ne faisant que retarder le travail des pirates, sans l’empêcher totalement.

contre le piratage s’organise également, les dispositifs anti-copie[9]

ne faisant que retarder le travail des pirates, sans l’empêcher totalement.

Les attaques cyber modernes

Avec internet, les ordinateurs

sont la plupart du temps connectés. La donnée est devenue un actif qui a une

valeur– et par conséquence le coût des incidents de sécurité des données s’envole

– plus de mille milliards de dollars par an selon certaines estimations en

incluant perte de production, vols de données, pertes de revenus et dommages

matériels.

sont la plupart du temps connectés. La donnée est devenue un actif qui a une

valeur– et par conséquence le coût des incidents de sécurité des données s’envole

– plus de mille milliards de dollars par an selon certaines estimations en

incluant perte de production, vols de données, pertes de revenus et dommages

matériels.

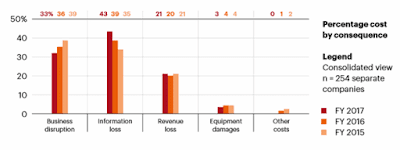

Sources de coût

des incidents de cybersécurité (source : Accenture)

des incidents de cybersécurité (source : Accenture)

Les cyberattaques les plus

coûteuses relèvent[10]

soit d’erreurs catastrophiques de la part de vendeurs de solutions, soit de

spécialistes agissant généralement en trois étapes[11] :

un premier point d’entrée dans le système, une escalade de privilège (afin de

disposer de droits plus étendus que ceux accordés à un utilisateur normal) et

des actions malveillantes (falsification ou exfiltration de données, émission

de commandes malveillantes, diffusion de ransomware…).

coûteuses relèvent[10]

soit d’erreurs catastrophiques de la part de vendeurs de solutions, soit de

spécialistes agissant généralement en trois étapes[11] :

un premier point d’entrée dans le système, une escalade de privilège (afin de

disposer de droits plus étendus que ceux accordés à un utilisateur normal) et

des actions malveillantes (falsification ou exfiltration de données, émission

de commandes malveillantes, diffusion de ransomware…).

L’attaque cyber commence généralement

par l’exploitation de failles humaines (utilisateur ouvrant un document

douteux…) et techniques (« bug » permettant d’obtenir un accès,

mauvaise conception laissant reprogrammer un objet connecté, défaut de sécurité

réseau, défaut dans un microprocesseur,…). Des bases de données recensent les

milliers de failles des différentes versions de chaque logiciel : le tableur

Excel présente ainsi plus de 200 vulnérabilités, Amazon en a recensé 88 sur son

offre cloud. On peut en outre acheter sur le « Darkweb » des

failles encore inconnues. Il existe enfin des outils qui permettent de générer

le code malicieux qui tirera parti des failles présentes sur une cible, puis d’assurer

que ce code sera indétectable par les logiciels antivirus. En utilisant des

réseaux comme Tor[12],

le pirate peut continuer à piloter l’ordinateur infecté tout en protégeant son

anonymat.

par l’exploitation de failles humaines (utilisateur ouvrant un document

douteux…) et techniques (« bug » permettant d’obtenir un accès,

mauvaise conception laissant reprogrammer un objet connecté, défaut de sécurité

réseau, défaut dans un microprocesseur,…). Des bases de données recensent les

milliers de failles des différentes versions de chaque logiciel : le tableur

Excel présente ainsi plus de 200 vulnérabilités, Amazon en a recensé 88 sur son

offre cloud. On peut en outre acheter sur le « Darkweb » des

failles encore inconnues. Il existe enfin des outils qui permettent de générer

le code malicieux qui tirera parti des failles présentes sur une cible, puis d’assurer

que ce code sera indétectable par les logiciels antivirus. En utilisant des

réseaux comme Tor[12],

le pirate peut continuer à piloter l’ordinateur infecté tout en protégeant son

anonymat.

Ces failles concernent aussi la

conception physique des ordinateurs : ainsi, les attaques utilisant des

clefs USB « intelligentes » négligemment laissées en évidence et

capables de prendre le contrôle d’un ordinateur se multiplient. Récemment,

Bloomberg a dévoilé l’existence de microprocesseurs espions placés sur les

cartes électroniques d’équipements informatiques[13]

à l’insu de leurs utilisateurs. D’autres attaques[14]

utilisent des réseaux d’ordinateurs ou d’objets connectés zombies, infectés

puis lancés par centaines de milliers à l’attaque d’une cible (par exemple, un

site web).

conception physique des ordinateurs : ainsi, les attaques utilisant des

clefs USB « intelligentes » négligemment laissées en évidence et

capables de prendre le contrôle d’un ordinateur se multiplient. Récemment,

Bloomberg a dévoilé l’existence de microprocesseurs espions placés sur les

cartes électroniques d’équipements informatiques[13]

à l’insu de leurs utilisateurs. D’autres attaques[14]

utilisent des réseaux d’ordinateurs ou d’objets connectés zombies, infectés

puis lancés par centaines de milliers à l’attaque d’une cible (par exemple, un

site web).

Le futur de la cybersécurité

Sans disposer d’une boule de

cristal, il est probable que la menace cyber et les moyens de protection

continuent à évoluer de façon conjointe.

cristal, il est probable que la menace cyber et les moyens de protection

continuent à évoluer de façon conjointe.

Les pirates vont continuer à

sophistiquer leurs attaques, en utilisant notamment les outils d’apprentissage

automatique (« IA »). Le développement des objets connectés (6 fois

plus nombreux que les individus à être connectés à internet, écart qui

continuera à augmenter) s’accompagnera d’une multiplication des attaques utilisant

ou visant un grand nombre d’objets. De nouvelles menaces vont apparaître – par

exemple, si l’informatique quantique améliore ses performances, elle mettra en

péril la plupart des méthodes de cryptages utilisées.

sophistiquer leurs attaques, en utilisant notamment les outils d’apprentissage

automatique (« IA »). Le développement des objets connectés (6 fois

plus nombreux que les individus à être connectés à internet, écart qui

continuera à augmenter) s’accompagnera d’une multiplication des attaques utilisant

ou visant un grand nombre d’objets. De nouvelles menaces vont apparaître – par

exemple, si l’informatique quantique améliore ses performances, elle mettra en

péril la plupart des méthodes de cryptages utilisées.

Du côté de la maitrise des

risques, les entreprises vont continuer de développer leurs équipes cyber et leurs

outils – par exemple avec le développement des dispositifs d’identification à

deux facteurs grand public. Le profil du « chief information security

officer » va évoluer – de l’expert technique au manager capable de mettre

en place une stratégie permettant de recenser, prioriser et réduire les risques

d’atteinte aux données, aux logiciels, aux infrastructures et aux personnes. Parce

que la plupart de ces risques partent d’une faille humaine, ces stratégies

reposeront de plus en plus sur le renforcement du facteur humain, l’insertion

de la cybersécurité dans une logique « business » et plus seulement le

déploiement de mesures techniques

risques, les entreprises vont continuer de développer leurs équipes cyber et leurs

outils – par exemple avec le développement des dispositifs d’identification à

deux facteurs grand public. Le profil du « chief information security

officer » va évoluer – de l’expert technique au manager capable de mettre

en place une stratégie permettant de recenser, prioriser et réduire les risques

d’atteinte aux données, aux logiciels, aux infrastructures et aux personnes. Parce

que la plupart de ces risques partent d’une faille humaine, ces stratégies

reposeront de plus en plus sur le renforcement du facteur humain, l’insertion

de la cybersécurité dans une logique « business » et plus seulement le

déploiement de mesures techniques